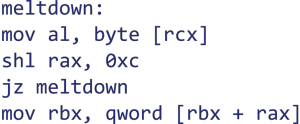

Sicherlich haben Sie bereits in der vergangenen Woche in der aktuellen Presse von den Schwachstellen in aktuellen Prozessoren gehört. Das kritische an dieser Lücke ist die Tatsache, dass es sich um eine Sicherheitslücke in der Hardware handelt und somit keine Protokollierung existiert. Konkret versagt bei den in Meltdown und Spectre beschriebenen Verfahren die Abgrenzung von Speicherbereichen zwischen verschiedenen Anwendungen. So ist es möglich auf andere Daten die im Memory des Prozessors gerade verfügbar sind zuzugreifen.

Weitere Informationen zum Hintergrund von Meltdown und Spectre finden Sie auch auf der offiziellen Webseite der Technischen Universität Graz: https://meltdownattack.com

Updates für Kundensysteme

Wir empfehlen allen Kunden Updates auf Ihren eigenen Server zu installieren, sobald diese verfügbar sind. Bitte prüfen Sie die Webseiten Ihres Betriebssystems bzw. Ihrer Linux Distribution. Sollten Sie hierzu Fragen haben oder unsere Unterstützung benötigen, so stehen wir Ihnen natürlich gerne zur Verfügung.

Allen ScaleUp Serverkunden die Betriebssystem-Updates als Option gebucht haben werden wir Updates auf Ihren Servern installieren, sobald diese verfügbar sind.

Links:

Windows-Server: https://support.microsoft.com/en-us/help/4072698/windows-server-guidance-to-protect-against-the-speculative-execution

RedHat Linux: https://access.redhat.com/security/vulnerabilities/speculativeexecution

Debian Linux: https://security-tracker.debian.org/tracker/CVE-2017-5754

Ubuntu Linux: https://wiki.ubuntu.com/SecurityTeam/KnowledgeBase/SpectreAndMeltdown

CloudLinux: https://www.cloudlinux.com/cloudlinux-os-blog/entry/intel-cpu-bug-kernelcare-and-cloudlinux